Kuidas saab teie parool häkkida

- 4570

- 911

- Alberto Sauer II

Paroolide häkkimine, olenemata paroolide, posti, Interneti-pangandusest, WiFi-st või kontaktis olevatest kontodest ja klassikaaslastest, on hiljuti muutunud tavaliseks sündmuseks. See on suuresti tingitud asjaolust, et kasutajad ei järgi paroolide loomisel, salvestamisel ja kasutamisel piisavalt lihtsaid ohutusreegleid. Kuid see pole ainus põhjus, miks paroolid satuvad valedesse kätesse.

See artikkel sisaldab üksikasjalikku teavet selle kohta, milliseid meetodeid saab kasutada kasutaja paroolide häkkimiseks ja miks olete selliste rünnakute suhtes haavatav. Ja lõpuks leiate loendi veebiteenustest, mis võimaldavad teil välja selgitada, kas teie parool on juba ohustatud. Seal on ka (juba) selle teema kohta teine artikkel, kuid soovitan alustada täpselt praegusest ülevaatest lugemist ja alles siis järgmisele.

Värskendus: järgmine materjal on valmis -paroolide ohutus, mis kirjeldab, kuidas oma kontosid ja paroole neile maksimaalselt kaitsta.

Milliseid meetodeid paroolide häkkimiseks kasutatakse

Paroolide häkkimiseks ei kasutata nii laia erinevate tehnikate komplekti. Peaaegu kõik nad on teada ja peaaegu igasugune konfidentsiaalse teabe kompromiss saavutatakse üksikute meetodite või nende kombinatsioonide abil.

Kalapüük

Kõige tavalisem viis, kuidas tänapäeval populaarsete postiteenuste ja sotsiaalsete võrgustike paroolid juhivad, on andmepüük ning see meetod töötab väga suure protsendi kasutajate jaoks.

Meetodi põhiolemus on see, et jõuate, nagu arvate, tuttavale saidile (näiteks sama Gmail, VK või klassikaaslased) ja ühel või teisel põhjusel palutakse teil sisestada oma kasutajanimi ja parool (sisenemiseks, sisenemiseks, sisenemiseks kinnitades midagi selle muutuse ja t jaoks.P.). Vahetult pärast sisenemist on parool ründajate juures.

Kuidas see juhtub: saate väidetavalt tugiteenuselt kirja, mis arutab konto sisestamise vajaduse kohta ja lingi kohta antakse saidi avamisel, originaali kopeerimine täpselt. Võimalik on võimalik, kui pärast soovimatu tarkvara juhuslikku installimist arvutis muutub süsteemi sätted nii, et kui vajate vajaliku saidi aadress, langete tegelikult täpselt samamoodi, mis on täpselt samamoodi, mis sait.

Nagu ma juba märkinud olen, puutuvad paljud kasutajad sellega kokku ja tavaliselt on see tähelepanematust:

- Pärast kirja saamist, mis ühel või teisel kujul kutsub teid oma kontole ühele või teisele saidile sisestama, pöörake tähelepanu sellele, kas see saadeti selle saidi posti aadressilt: sarnaseid aadresse kasutatakse tavaliselt. Näiteks tugi@vk asemel.Com, võib -olla [email protected] või midagi sarnast. Õige aadress ei taga aga alati, et kõik on korras.

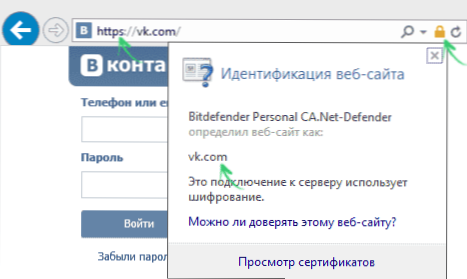

- Enne parooli sisestamist kuskile vaadake hoolikalt brauseri aadressiriba. Esiteks peaks seal olema sait, kuhu soovite minna. Kuid arvutis oleva pahatahtliku tarkvara puhul ei piisa sellest. Peaksite pöörama tähelepanu ka ühenduse krüptimise olemasolule, mida saab määrata HTTPS -i protokolli ja aadressirida "luku" pildi abil, millele saate vajutada, millele saate veenduda et olete sellel saidil. Peaaegu kõik tõsised ressursid, mis nõuavad sisenemist, kasutage krüptimist.

Muide, siin märkan, et nii andmepüügirünnakud kui ka paroolide meetodid (kirjeldatud allpool) ei tähenda tänapäeval ühe inimese vaevalist tööd (t.e. Ta ei pea sisestama miljoni parooli käsitsi) - kõike seda teevad spetsiaalsed programmid kiiresti ja suurtes mahtudes ning seejärel teatada ründaja õnnestumisest. Lisaks ei saa need programmid töötada mitte häkkerite arvutis, vaid salaja teie ja tuhandete teiste kasutajate jaoks, mis kohati suurendab häkkide tõhusust.

Paroolide valik

Paroolid (jõhker jõud, bruto jõud vene keeles) rünnakud on samuti üsna tavalised. Kui mõni aasta tagasi oli enamik neist rünnakutest tõesti teatud tähemärkide komplekti kõigi kombinatsioonide ülekoormatud paroolid teatud pikkusega, siis on kõik praegu mõnevõrra lihtsam (häkkerite jaoks).

Viimastel aastatel voolanud miljonite paroolide analüüs näitab, et vähem kui pooled neist on ainulaadsed, samas kui nende saitide puhul, kus enamasti kogenematu kasutajad "elavad", on protsent täiesti väike.

Mida see tähendab? Üldisel juhul ei pea häkker sorteerima loendamatuid miljoneid kombinatsioone: omades 10–15 miljonit parooli (ligikaudne arv, kuid tõe lähedal) ja asendades ainult need kombinatsioonid, võib see häkkida Peaaegu pooled kontodest mis tahes saidil.

Konkreetse konto sihipärase rünnaku korral võib lisaks andmebaasile kasutada lihtsat ülekilli ja kaasaegne tarkvara võimaldab seda teha suhteliselt kiiresti: 8 tähemärgi parooli saab mõne päeva jooksul häkkida (ja ja Kui need sümbolid on nime ja kuupäevade kuupäev või kombinatsioon, mis pole harvad - minutitega).

Märge: Kui kasutate sama parooli erinevate saitide ja teenuste jaoks, siis on niipea, kui teie parool ja vastav e -posti aadress ohustatakse ühegi neist, kasutades sisselogimise ja paroolide spetsiaalset kombinatsiooni kasutades sadadel teistel saitidel. Näiteks vahetult pärast mitme miljoni parooli Gmaili ja Yandexi leket eelmise aasta lõpus pühkis kontode häkkimise laine, aur, lahing laine.NET ja UPLAY (ma arvan, et paljud teised, lihtsalt näidatud mänguteenuste jaoks on mulle mitu korda adresseeritud).

Häkkimissaidid ja räsiparoolide vastuvõtmine

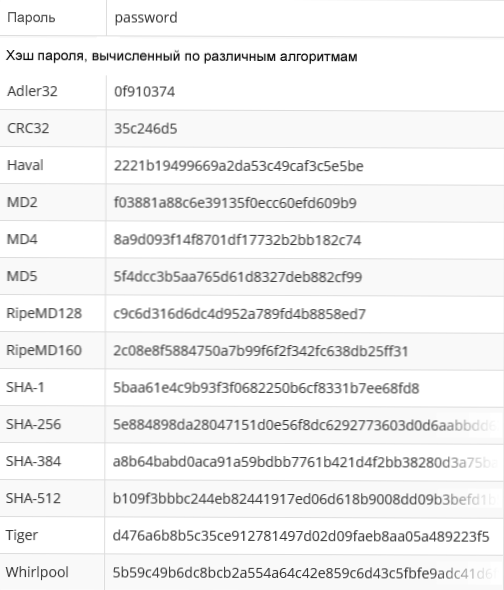

Enamik tõsiseid saite ei salvesta teie parooli vormis, milles teate seda. Andmebaasi salvestatakse ainult A räsi - pöördumatu funktsiooni kasutamise tulemus (st sellest tulemusest ei saa te oma parooli enam) paroolile. Teie saidi sissepääsu juures arvutatakse räsi uuesti ja kui see langeb kokku andmebaasis salvestatudga, sisestasite parooli õigesti.

Kuna seda on lihtne arvata, on see Heshi ja mitte paroolid ise, ainult turvalisuse eesmärgil - nii et ründaja potentsiaalse häkkimise ja andmebaasi vastuvõtmise korral ei saanud ta seda teavet kasutada ja paroole teada saada.

Kuid üsna sageli saab ta seda teha:

- Räsi arvutamiseks kasutatakse enamasti teatavaid algoritme - teadaolevalt ja levinud (t.e. Kõik saavad neid kasutada).

- Omades aluseid miljonite paroolidega (büsti kohta), on ründaja juurdepääs ka nende paroolide räsidele, mis on arvutatud kõigi saadaolevate algoritmide jaoks.

- Võrreldes oma andmebaasi saadud andmebaasi ja Hashi paroolide teavet, saate kindlaks teha, millist algoritmi kasutatakse, ja uurida andmebaasis olevate kirjete tegelikke paroole lihtsa võrdluse abil (kõigi mitte -loomulike jaoks). Ja jõustamisvahendid aitavad teil teada saada ülejäänud ainulaadseid, kuid lühikesi paroole.

Nagu näete, ei kaitse erinevate teenuste turundusavaldused, et need ei salvesta teie paroole nende saidil tingimata selle lekke eest.

Nuhkvaraprogrammid (nuhkvara)

Nuhkvara või spiooniprogrammid - lai valik pahavara, mis on salaja installitud arvutisse (ka spioonifunktsioone saab lisada mõnda vajalikku tarkvara) ja kasutaja kohta teavet.

Muu hulgas saab kasutada teatud tüüpi nuhkvara, näiteks kelogereid (programmid, mis jälgivad teie vajutatud võtmeid) või peidetud liiklusanalüsaatoreid saab kasutada (ja kasutada) kasutaja paroolide saamiseks.

Sotsiaalne insener ja paroolide taastamiseks mõeldud probleemid

Nagu Vikipeedia meile ütleb, on sotsiaalne inseneride meetod teabele, mis põhineb inimese psühholoogia omadustel (see hõlmab ülaltoodud nimetatud andmepüüki). Internetist leiate palju näiteid sotsiaalse inseneri kasutamisest (soovitan otsida ja lugeda - see on huvitav), millest mõned hämmastavad oma armuga. Üldiselt taandub meetod tõsiasjale, et peaaegu kogu konfidentsiaalsele teabele juurdepääsu saamiseks vajalik teave on võimalik inimlike nõrkuste abil.

Ja ma annan ainult lihtsa ja mitte eriti elegantse leibkonna näite paroolidega seotud leibkonna näide. Nagu teate, piisab paljudes parooli taastamiseks See teave suhtlusvõrgustikes avatud juurdepääsu korral, nagu arvate, on keeruline, kas samade sotsiaalsete võrgustike abiga, teiega tuttavaks või spetsiaalselt tuttavate abil saate sellist teavet?

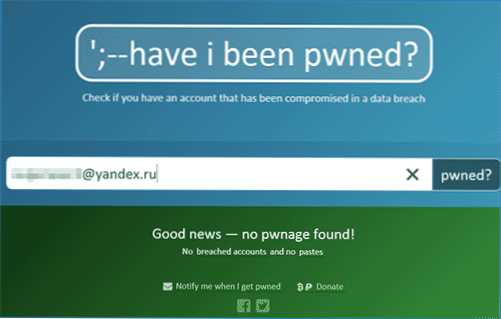

Kuidas teada saada, et teie parooli häkiti

Noh, artikli lõpus võimaldavad mitmed teenused, mis võimaldavad teil teada saada, kas teie parooli häkkiti, ühitades oma e -posti aadressi või kasutaja nime paroolide andmebaasidega, millele häkkerid on juurde pääsenud. (Olen pisut üllatunud, et nende hulgas on liiga märkimisväärne protsent vene keelt kõnelevate teenuste andmebaase).

- https: // laveibeenpwed.Com/

- https: // breachAlarm.Com/

- https: // pwnedlist.Com/päring

Leidsin oma konto kuulsate häkkerite nimekirjast? On mõistlik parooli muuta, kuid üksikasjalikumalt ohutute tavade kohta seoses kontode paroolidega kirjutan lähipäevil.