Teie failid krüptiti - mida teha?

- 895

- 188

- Jody Spencer

Üks problemaatilisemaid kahjulikke programme täna on Trojani või viiruste krüptimine kasutajakettale. Mõnda neist failidest saab dekrüpteerida ja mõned pole veel. Juhend annab võimalikke toimingute algoritme mõlemas olukorras, viisid, kuidas määrata konkreetset tüüpi krüptimine enam lunaraha ja ID -lunavara teenustel, samuti lühikese ülevaate programmidest keerukate viiruste eest (lunavara) kaitseprogrammidest (lunavara).

Selliste viiruste või triangi kandjate (ja pidevalt ilmuvad uued) muudatused, kuid töö üldine olemus taandub tõsiasjani, et pärast arvutisse installimist on teie dokumentide failid, pildid ja muud potentsiaalselt olulised muud Krüptitud laienemise ja originaalsete failide eemaldamise muutmisega, siis saate readme -failist teate.txt, et kõik teie failid olid krüptitud ja nende dekrüptimiseks peate saatma ründajale teatud summa. Märkus. Windows 10 sügise loojate värskenduses oli sisseehitatud kaitse sifesiviiruste eest.

Mida teha, kui kõik olulised andmed on krüptitud

Alustuseks on üldine teave nende arvutis oluliste failide krüptimiseks. Kui teie arvutis on olulised andmed krüptitud, siis kõigepealt ei tohiks te paanitseda.

Kui teil on selline võimalus, alates arvutikettast, millele nõid viirus ilmus (Ransomware), kopeerige kuskile välisele draivile (välkmälu draiv) faili näide, millel on dekodeerimiseks mõeldud tekstitaotlus, lisaks lisaks koopia krüptitud fail ja seejärel võimaluste korral arvuti välja lülitada nii, et viirus ei saaks andmete krüptimist jätkata, ja ülejäänud toiminguid teises arvutis teostada.

Järgmine samm on teada saada, mis tüüpi viiruse tüüp on teie andmed krüptinud saadaolevate krüptitud failide abil: mõnede jaoks on dekoodrid (mõned ma märgin siin, mõned on märgitud lähemale artikli lõpule), sest Mõni - veel pole. Kuid isegi sel juhul võite saata krüptitud failide näiteid viirusetõrjelaboritele (Kaspersky, DR. Veeb) õppima.

Kuidas teada saada? Seda saate Google'i abil teha, leides faili laiendamiseks arutelud või krüptimise tüübi. Samuti hakati välja lunavara tüübi kindlaksmääramiseks teenused.

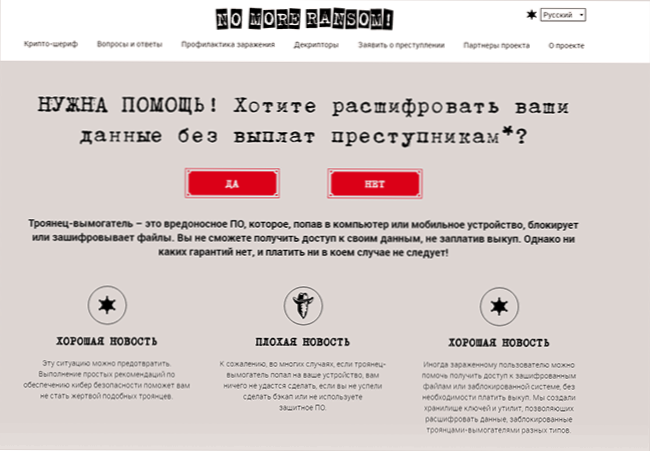

Enam pole lunaraha

Enam pole lunaraha aktiivset arendavat ressurssi, mida toetavad turvaarendajad ja millele pääseb vene versioonis, mille eesmärk on vastu võidelda krüptidega (troojalased -robbers).

Õnneks ei saa enam lunaraha aidata teie dokumente, andmebaase, fotosid ja muud teavet dešifreerida, alla laadida vajalikud dekodeerimiseks mõeldud programmid ning saada teavet, mis aitavad tulevikus selliseid ohte vältida.

Enam lunaraha, võite proovida oma faile dešifreerida ja määrata sipper -viiruse tüüp järgmiselt:

- Klõpsake teenuse põhilehel https: // www nuppu "Jah".Nomoreansom.Org/ru/indeks.Html

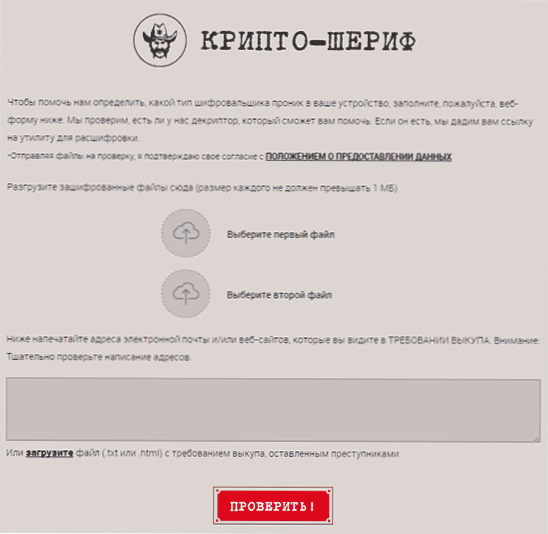

- Avatakse leht „Crypto-Sheep”, kus saate alla laadida krüptitud failide näited, mille suurus on kuni 1 MB (soovitan alla laadida mittesisaldusega konfidentsiaalseid andmeid), samuti näidata e-posti aadressi või saite, mida petturid vajavad ost (või laadige üles fail ReadMe.txt nõudlusega).

- Klõpsake nuppu "Kontrolli" ja oodake tšeki ja selle tulemuse lõpuleviimist.

Lisaks on saidil saadaval kasulikud lõigud:

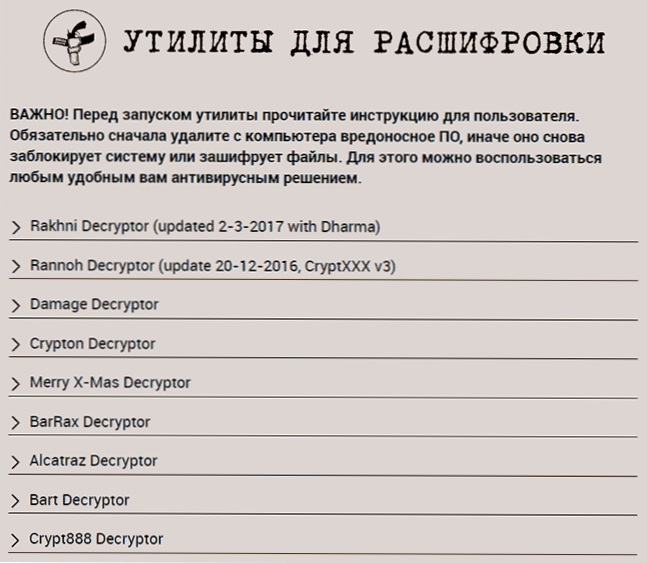

- DAGITORID on peaaegu kõik kommunaalteenused, mis on praegusel ajal olemas krüptitud viiruste dešifreerimiseks.

- Nakkuste ennetamine - teave, mis on suunatud peamiselt algajatele kasutajatele, mis aitab tulevikus nakatumist vältida.

- Küsimused ja vastused - teave neile, kes soovivad krüptimisviiruste ja toimingute tööd paremini mõista juhtudel, kui teie silmitsi seisab tõsiasjaga, et arvutis olevad failid krüptiti.

Täna pole enam lunaraha, mis on tõenäoliselt kõige asjakohasem ja kasulikum ressurss, mis on seotud failide dekrüpteerimisega vene keele kasutaja jaoks, soovitan.

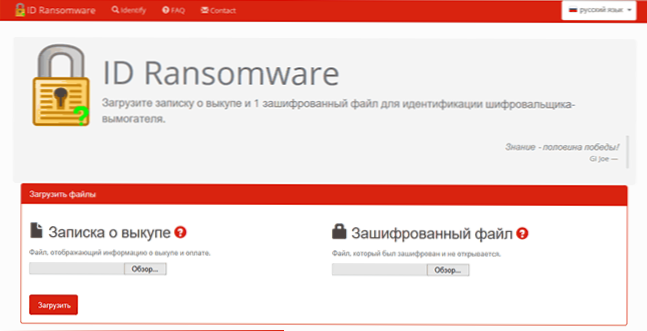

ID Ransomware

Veel üks selline teenus on https: // id -anware.Malwarehunterteam.Com/(tõsi, ma ei tea, kui hästi see töötab viiruse venekeelsete variantide jaoks, kuid tasub proovida, pakkuda teenust krüptitud faili ja tekstifaili näidet, mis nõuab ostu).

Pärast krüptimise tüübi kindlaksmääramist, kui teil õnnestub, proovige leida utiliit selle valiku dešifreerimiseks nagu näiteks: Type_ -dekrüptori jaoks. Sellised kommunaalteenused on tasuta ja toodavad viirusetõrjearendajad, näiteks Kaspersky https: // tugiteenuste veebisaidilt võib leida mitmeid selliseid kommunaalteenuseid.Raspersky.Ru/viirused/kasulikkus (muud kommunaalteenused on lähemal artikli lõpule). Ja nagu juba mainitud, võtke kõhklema nende foorumitel või tugiteenuse viirusevastaste arendajatega posti teel.

Kahjuks ei aita see kõik alati ja tal pole alati toimivaid failide dekoodrit. Sel juhul on skriptid erinevad: paljud palgaründajad, julgustades neid seda tegevust jätkama. Mõnda kasutajat aitavad programmid arvutis andmete taastamiseks (alates viirusest, muutes krüptitud faili, kustutab regulaarse olulise faili, mida teoreetiliselt saab taastada).

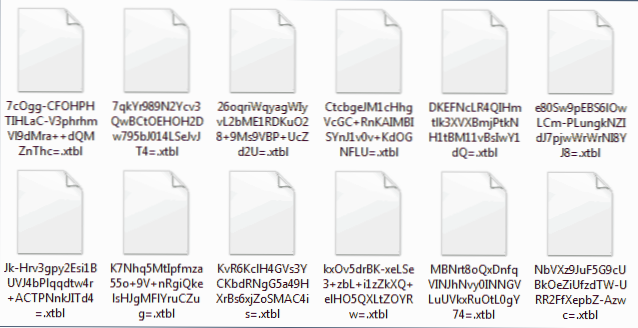

Arvutifailid on krüptitud XTBL -is

Monitori viiruse üks viimaseid võimalusi krüpteerib faile, asendades need failidega laiendiga .XTBL ja nimi, mis koosneb juhuslikust tähemärkide komplektist.

Samal ajal postitatakse arvutisse tekstifail.TXT umbes järgmise sisuga: "Teie failid krüptiti. Nende dešifreerimiseks peate saatma koodi e -posti aadressile [email protected], [email protected] või [email protected]. Järgmisena saate kõik vajalikud juhised. Failide dešifreerimise katsed põhjustavad iseseisvalt tühistamatu teabe kaotamise ”(posti ja teksti aadress võivad erineda).

Kahjuks viis dešifreerimiseks .XTBL pole praegu (niipea, kui see ilmub, värskendatakse käsku). Mõned kasutajad, kellel on viirusetõrjefoorumite arvutiaruande kohta tõesti oluline teave, et nad saatsid viiruse autoritele 5000 rubla või muud nõutavat summat ja said dekoodri, kuid see on väga riskantne: te ei saa midagi saada.

Mida teha, kui failid krüptiti sisse .XTBL? Minu soovitused näevad välja järgmised (kuid need erinevad paljudest teistest temaatilistest saitidest, kus näiteks soovitavad nad kohe arvutit võrgust välja lülitada või viirust mitte kustutada. Minu arvates on see üleliigne ja asjaolude kombinatsioonis võib see olla isegi kahjulik, kuid otsustate.):

- Kui teate, kuidas krüptimisprotsessi katkestada, eemaldades ülesannete jaoturi asjakohased ülesanded, lülitades arvuti Internetist välja (see võib olla krüptimiseks vajalik tingimus)

- Pidage meeles või kirjutage üles kood, mida ründajad nõuavad e -posti aadressile (lihtsalt mitte arvutis olevale tekstifailile, igaks juhuks, nii et see ei osutuks ka krüptiks).

- Kasutades MalwareBytes Antimalware, Kaspersky Interneti -turvalisuse prooviversioon või DR.Veeb Cure it kustutage viirus, krüptimine failid (kõik need tööriistad saavad sellega hästi hakkama). Soovitan teil kordamööda loendist esimese ja teise toote kasutamisel (kui teil on viirusetõrje installitud, on teise “ülaltpoolt” installimine ebasoovitav, kuna see võib põhjustada arvutis probleeme.)

- Oodake dekoodrit mis tahes viirusevastaselt ettevõttelt. Siin esirinnas Kaspersky Lab.

- Võite saata ka krüptitud faili ja vajaliku koodi näite [email protected], Kui teil on sama faili koopia krüpteerimata, saatke see ka. Teoreetiliselt võib see kiirendada dekoodri välimust.

Mida ei tohiks teha:

- Nimetage krüptitud failid ümber, muutke laiendit ja kustutage need, kui need on olulised.

See on võib -olla kõik, mida saan öelda krüptitud failide kohta laienemisega .XTBL antud ajahetkel.

Failid on krüptitud parem_call_saul

Viimastest šifri viirustest - parem helistage Saulile (Trooja -vangla.Win32.Varjund), laienemise seadistamine .Parem_call_saul krüptitud failide jaoks. Kuidas selliseid faile dešifreerida pole veel selge. Need kasutajad, kes on seotud Kaspersky labori ja DR -iga.Web sai teavet, mida te ei saa seda praegu teha (kuid proovige seda siiski saata - arendajate krüptitud failide näidiseid = tõenäolisem, et leiate meetodi).

Kui selgub, et olete leidnud dekrüptimismeetodi (t.e. Ta pandi kuskile välja, aga ma ei pidanud jälgi), palun jagage kommentaarides teavet.

Troojan-ranom.Win32.Aura ja troojan-ranom.Win32.Rakhni

Järgmine troojan, failide krüptimine ja nende pikenduste määramine sellest loendist:

- .Lukus

- .Krüpto

- .Kraken

- .AES256 (mitte tingimata see trooja, on ka teisi, kes loovad sama pikenduse).

- .Codercsu@gmail_com

- .ENC

- .Oshit

- Ja teised.

Failide dekrüpteerimiseks pärast nende viiruste toimimist on Kaspersky veebisaidil tasuta Rakhnidecryptor utiliit, mis on saadaval ametlikul lehel http: // tugi.Raspersky.Ru/viirused/desinfitseerimine/10556.

Samuti on olemas üksikasjalikud juhised selle utiliidi kasutamiseks, mis näitab, kuidas taastada krüptitud faile, millest ma igaks juhuks eemaldaksin üksuse „Kustuta krüptitud failid pärast edukat dekodeerimist” (kuigi ma arvan, et kõik on korras Valik SET)).

Kui teil on dr antivirus litsents.Veeb saate selle ettevõtte tasuta dekrüptimist kasutada http: // tugilehel.DRWEB.Com/new/free_unlocker/

Veel üks võimalused Sipper viiruse jaoks

Harvem on ka järgmised troojalased, faile krüptimine ja dekodeerimiseks raha nõudmine. Nende linkide kohaselt pole failide tagastamiseks mitte ainult kommunaalteenuseid, vaid ka märkide kirjeldust, mis aitavad kindlaks teha, kas teil on see viirus. Ehkki üldiselt on optimaalne tee: Kaspersky Antivirus, skannige süsteem, uurige Trooja nime selle ettevõtte klassifikatsiooni järgi ja otsige seejärel selle nimega utiliiti.

- Troojan-ranom.Win32.Rektor - tasuta rektordekrüptori utiliit dekodeerimiseks ja kasutamiseks on saadaval siin: http: // tugi.Raspersky.Ru/viirused/desinfitseerimine/4264

- Troojan-ranom.Win32.Xorist on sarnane troojan, kes kuvab aknaga tasulise SMS -i või kontakti saatmise päringuga e -e -posti teel, et saada dekrüptimisjuhiseid. Krüptitud failide taastamiseks ja selle utiliidi xoristdecryptor on selle jaoks http: // tugileht.Raspersky.Ru/viirused/desinfitseerimine/2911

- Troojan-ranom.Win32.Rannoh, Trooja-Ransom.Win32.Fury - Rannochdecryptor utiliit http: // tugi.Raspersky.Ru/viirused/desinfitseerimine/8547

- Troojan.Kooder.858 (XTBL), Troojan.Kooder.741 ja teised samanimega (viirusetõrje DR -i otsimisel.Veeb või ravi) ja erinevad numbrid - proovige otsida Internetist nimega Troyan. Mõne jaoks on drpenth utiliidid DR -ist.Veeb, ka siis, kui te ei leidnud utiliiti, kuid seal on DR -litsents.Veeb, võite kasutada ametlikku lehte http: // tugi.DRWEB.Com/new/free_unlocker/

- CryptoLocker - failide dešifreerimiseks pärast tööd Cryptolocker saate kasutada saiti http: // decryptcryptolocker.com - Pärast faili näite saatmist saate klahvi ja utiliidi failide taastamiseks.

- Kohapeal https: // bitbucket.Org/jadacyrus/lunsoomwarereramovalkit/Allalaadimised Access Ransomware eemaldamiskomplekti - suur arhiiv koos teavet erinevat tüüpi krüptimiste ja dekrüptimisulatuste kohta (inglise keeles)

Noh, viimastest uudistest - Kaspersky laboratoorium koos Hollandi õiguskaitseametnikega töötas välja lunavara dekrüptori (http: // noransom.Raspersky.Com) failide dekrüptimiseks pärast CoinVault'i, kuid meie laiuskraadides pole seda väljapressimist veel leitud.

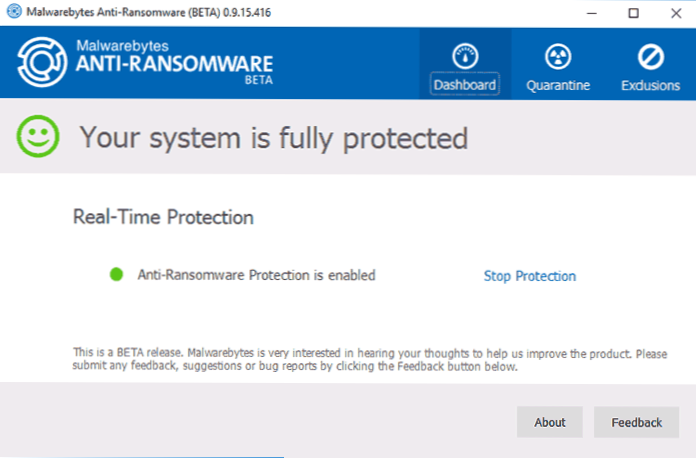

Kaitse krüptimisviiruste või lunavara eest

Ransomware levides hakkasid paljud viirusetõrjetootjad ja pahatahtlike programmide vastu võitlemise vahendid tegema oma lahendusi, et vältida arvutis krüptimiste tööd, nende hulgas saab neid eristada:- MalwareBytes Ransomware

- Bitdefender-vastane rantatsioon

- Veiniväljaan

Kuid: need programmid ei ole mõeldud dekodeerimiseks, vaid ainult selleks, et vältida arvutis oluliste failide krüptimist. Igatahes näib mulle, et neid funktsioone tuleks rakendada viirusetõrjetoodetes, vastasel juhul saadakse kummaline olukord: kasutaja peab hoidma viirusetõrjet arvutis, vahend Adware'i ja pahavara vastu võitlemiseks, ning nüüd ka Ransomware-Utilit Anti.

Muide, kui te äkki osutute, et teil on midagi lisada (kuna mul pole aega dekrüptimismeetoditega toimuvaga jälgida), teatage kommentaarides, see teave on kasulik teistele kasutajatele, kes on kokku puutunud probleem.