Traadita võrgu ohutus ja krüptimine. Mida valida?

- 4002

- 1015

- Tyrone Beer Jr.

Traadita võrgu ohutus ja krüptimine. Mida valida?

WiFi-võrgu kaitsmiseks ja parooli installimiseks on vaja valida traadita võrgu turvalisuse ja krüptimismeetodi tüüp. Ja selles etapis on paljudel küsimus: mida valida? WEP, WPA, WPA2 või WPA3? Isiklik või ettevõtlus? AES või TKIP? Millised ohutusseaded kaitsevad kõige paremini WiFi-võrku? Püüan vastata kõigile neile küsimustele selle artikli sees. Mõelge kõigile võimalikele autentimise ja krüptimise meetoditele. Siit saate teada, millised Wi-Fi võrgu turvaparameetrid on ruuteri sätetesse kõige paremini installitud.

Pange tähele, et turvalisuse või autentimise tüüp, võrgu autentimine, kaitse, autentimismeetod on kõik ühesugused.

Autentimise ja krüptimise tüüp on traadita Wi -Fi võrgu kaitse peamised sätted. Arvan, et kõigepealt peate välja mõtlema, mis need on, millised on versioonid, nende võimalused jne. D. Siis saame juba teada, millist tüüpi kaitset ja krüptimist valida. Näitan mitme populaarse ruuteri näitel.

Soovitan tungivalt parooli seadistada ja kaitsta oma traadita võrku. Maksimaalne kaitse. Kui jätate võrgu avatuks, ilma kaitseta, siis saavad kõik sellega ühenduse luua. See on peamiselt ohtlik. Samuti ruuteri lisakoormus, ühenduse kiiruse langus ja igasugused probleemid erinevate seadmete ühendamisega.

Wi-Fi võrgukaitse: WPA3, WPA2, WEP, WPA

Seal on kolm kaitsevõimalust. Muidugi ei arvestata "avatud" (kaitset puudub).

- Nutt (Juhtmega samaväärne privaatsus) - vananenud ja ohtlik meetod autentsuse testimiseks. See on esimene ja mitte eriti edukas kaitsemeetod. Probleemideta ründajad saavad juurdepääsu traadita võrkudele, mida kaitstakse WEP abil. Seda režiimi pole vaja oma ruuteri seadetesse installida, kuigi see on seal (mitte alati).

- WPA (Wi -Fi kaitstud juurdepääs) - usaldusväärne ja kaasaegne turvaliigi. Maksimaalne ühilduvus kõigi seadmete ja opsüsteemidega.

- WPA2 - WPA modifitseeritud ja usaldusväärsem versioon. Seal on AES CCMP krüptimise tugi. See on protokolli praegune versioon, mida kasutatakse endiselt enamikul koduse ruuteritel.

- WPA3 - See on uus standard, mis võimaldab teil pakkuda rünnakute vastu suuremat rünnakuid ja pakkuda eelmise versiooniga võrreldes usaldusväärsemat krüptimist. Samuti suureneb krüptimise tõttu avalike avatud võrkude ohutus. Esitleti 2018. aastal ja seda kasutatakse juba aktiivselt peaaegu kõigis tänapäevastes ruuterites ja klientides. Kui teie seadmed toetavad seda versiooni, kasutage seda.

WPA/WPA2 võib olla kahte tüüpi:

- WPA/WPA2 - isiklik (PSK) - See on tavaline autentimismeetod. Kui peate seadistama ainult parooli (võti) ja seejärel kasutage seda WiFi-võrguga ühenduse loomiseks. Kõigi seadmete jaoks kasutatakse ühte parooli. Parool ise salvestatakse seadmesse. Kus seda vajadusel näha või muutuda. Seda konkreetset valikut on soovitatav kasutada.

- WPA/WPA2 - ettevõte - Keerukam meetod, mida kasutatakse peamiselt traadita võrkude kaitsmiseks kontorites ja erinevates asutustes. Võimaldab teil pakkuda kõrgemat kaitsetaset. Seda kasutatakse ainult siis, kui seadmete lubamiseks on installitud RADIUS -server (mis väljastab paroolid)).

Arvan, et mõtlesime välja autentimismeetodi. Parim WPA3 kasutamiseks. Parema ühilduvuse tagamiseks, nii et vanade seadmete ühendamisega pole probleeme, saate installida segatud WPA2/WPA3 - isikliku režiimi. Paljudes vaikeruuterites on WPA2 endiselt installitud. Või tähistatakse kui "soovitatav".

Traadita võrgu krüptimine

Seal on kaks võimalust Tkip Ja Aes.

Soovitatav on kasutada AES -i. Kui teil on veebis vanu seadmeid, mis ei toeta AES -i krüptimist (ja ainult TKIP) ja nende ühendusega traadita võrguga on probleeme, siis installige seejärel automaatne automaatne automaatne automaatne. TKIP krüptimise tüüpi ei toetata režiimis 802.11n.

Igal juhul, kui installite rangelt WPA2 - isiklik (soovitatav), siis on saadaval ainult AES -i krüptimine.

Milline kaitse Wi-Fi ruuterile panna?

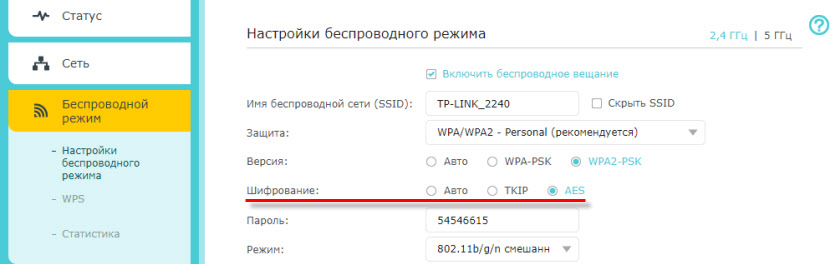

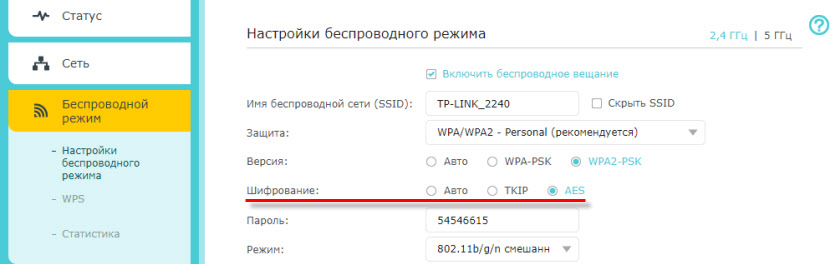

Kasutamine WPA2/WPA3 - isiklik või WPA2 - isiklik AES -i krüptimisega. Täna on see parim ja ohutum viis. Nii näevad traadita võrgukaitseseaded ASUS -ruuterid:

Loe lisateavet artiklist: Kuidas installida parooli Wi-Fi Asus ruuterile.

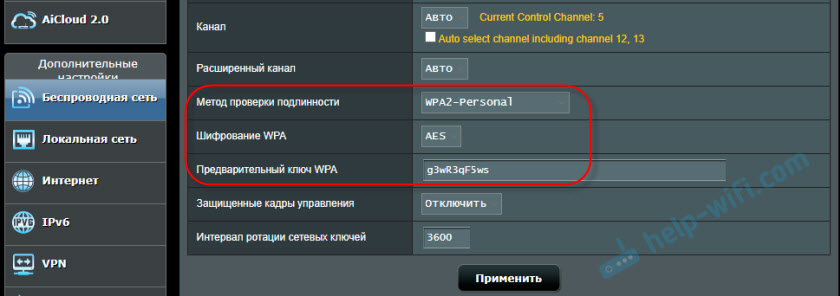

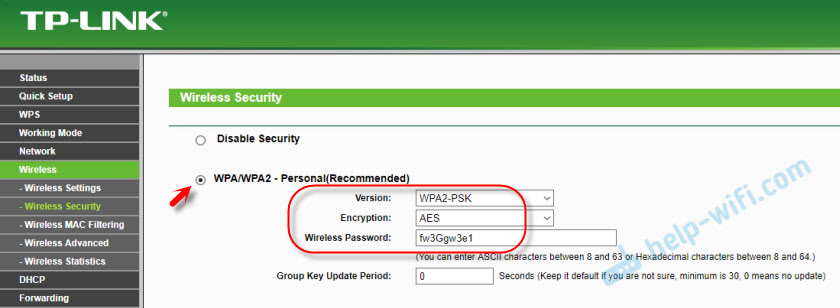

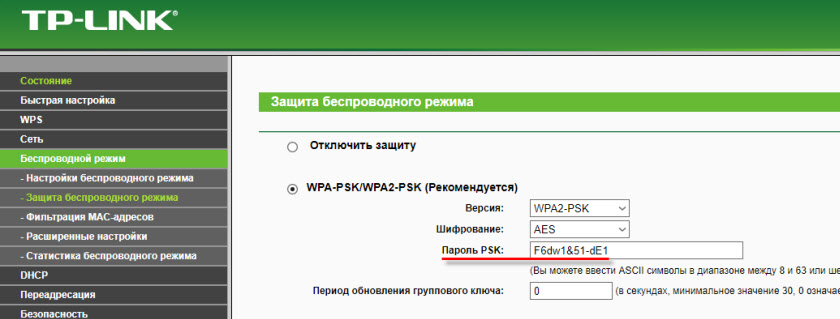

Ja nii näevad need ohutusseaded ruuteritele TP-Linkilt (vana püsivaraga).

TP-Linki kohta näete üksikasjalikumaid juhiseid siit.

Muude ruuterite juhised:

- Wi-Fi kaitse säte ja paroolid D-lingil

- Traadita võrku kaitsmine Tend -ruuteritega

- Juhised TotoLinki jaoks: autentimis- ja paroolimeetodi installimine

Kui te ei tea, kust kõiki neid seadeid oma ruuterist leida, siis kirjutage kommentaaridesse, proovin öelda. Ärge unustage mudelit täpsustada.

Alates WPA2 - isiklikud (AES) vanad seadmed (Wi -fi adapterid, telefonid, tahvelarvutid jne. D.) ei pruugi toetada, seejärel seadke ühenduse probleemide korral segarežiim (CAR). Sama kehtib ka WPA3 kohta. Kui teil on seadmeid ilma seda versiooni toetamata, peate installima segatud WPA2/WPA3 režiimi.Harva ei märgata, et pärast parooli muutmist või muid kaitseparameetreid ei soovi seadmed võrguga ühenduse luua. Arvutites võib olla tõrge "selles arvutis salvestatud võrguparameetrid ei vasta selle võrgu nõuetele". Proovige seadme võrgu kustutada (unustage) ja ühendage uuesti. Kuidas seda teha Windows 7 -s, kirjutasin siin. Ja Windows 10 -s peate võrgu unustama.

Parool (võti) WPA PSK

Mis tüüpi ohutus ja krüptimismeetod valite, peate installima parooli. Ta on võtme WPA, traadita parool, Wi-Fi ja T Network Security võti. D.

Parooli pikkus 8–32 tähemärki. Saate kasutada ladina tähestiku tähti ja numbreid. Ka erimärgid:- @ $ # ! ja t. D. Ilma ruumideta! Registri suhtes tundlik parool! See tähendab, et "z" ja "z" on erinevad sümbolid.

Ma ei soovita teil lihtsaid paroole panna. Parem on luua usaldusväärne parool, mida keegi ei saa kätte, isegi kui proovite hästi.

On ebatõenäoline, et sellist keerulist parooli on võimalik meeles pidada. Tore oleks seda kuskile kirjutada. Pole haruldane, et Wi-Fi parool on lihtsalt unustatud. Mida sellistes olukordades teha, kirjutasin artiklis: kuidas oma parooli Wi-Fi-st teada saada.

Ärge unustage ka hea parooli installimist, mis kaitseks teie ruuteri veebiliidest. Kuidas seda teha, kirjutasin siit: kuidas muuta parooli administraatoriga teisele ruuteril.

Kui vajate veelgi rohkem kaitset, saate kasutada MAC -aadressi sidumist. Tõsi, ma ei näe selle vajadust. Uuest WPA3 või isegi juba vananenud WPA2 - isiklik koos AE -de ja keerulise parooliga - piisab.

Ja kuidas kaitsta oma WiFi-võrku? Kirjutage kommentaaridesse. Noh, küsige küsimusi 🙂

- « Miks Wi-Fi kadub TP-Link TL-WR741N / TL-WR741ND?

- USB -port Netis ruuteril. Seadistamine draivi täieliku juurdepääsuga, FTP, DLNA »